всякое ли приложение выполняемое в сети можно назвать сетевым

Всякое ли приложение выполняемое в сети можно назвать сетевым

89. а,з(раздел. перед. среда)

91. абвгд

92. а, в,г

60.

Какие более частные задачи включает в себя обобщенная задача коммутации абонентов?

В самом общем виде задача соединения конечных узлов через сеть транзитных узлов называется задачей коммутации. Она может быть представлена в виде нескольких взаимосвязанных частных задач.

——Определение информационных потоков, для которых требуется прокладывать пути.

——Определение маршрутов для потоков

——Сообщение о найденных маршрутах узлам сети.

——Продвижение потоков, то есть распознавание потоков и их локальная коммутация на каждом транзитном узле.

——Мультиплексирование и демультиплексирование потоков.

61.

Что такое поток данных?

Информационным потоком, или потоком данных, называют непрерывную последовательность данных, объединенных набором общих признаков, выделяющих их из общего сетевого трафика.

Признаки:

——идентификатор приложения, породившего поток;

——адрес отправителя;

——адрес получателя и т.д.;

62 (Он же 66)

Какой способ коммутации более эффективен: коммутация каналов или коммутация пакетов?

Коммутация каналов:

——гарантированная пропускная способность (полоса) для взаимодействующих абонентов;

——трафик реального времени передается без задержек;

——адрес используется только на этапе установления соединения;

——сеть может отказать абоненту в установлении соединения;

Коммутация пакетов:

——пропускная способность сети для абонентов неизвестна, задержки передачи носят случайный характер;

——сеть всегда готова принять данные от абонента;

——ресурсы сети используются эффективно при передаче пульсирующего трафика;

——адрес передается с каждым пакетом;

63.

Объясните разницу между тремя понятиями:

• логические соединения, на которых основаны некоторые протоколы;

• виртуальные каналы в сетях с коммутацией пакетов;

• составные каналы в сетях с коммутацией каналов.

64.

Какую топологию имеет односегментная сеть Ethernet, построенная на основе концентратора: общая шина или звезда?

Физическая топология — звезда, логическая топология — общая шина.

Всякое ли приложение выполняемое в сети можно назвать сетевым

Книгу перевёл в HTML

студент группы Ми-501К

Макиевский А. Н.

Вопросы и упражнения

1. Чем можно объяснить тот факт, что глобальные сети появились раньше, чем локальные?

3. Всякое ли приложение, выполняемое в сети, можно назвать сетевым?

4. Что общего и в чем отличие между взаимодействием компьютеров в сети и взаимодействием компьютера с периферийным устройством?

5. Как распределяются функции между сетевым адаптером и его драйвером?

6. Поясните значения терминов «клиент», «сервер», «редиректор».

7. Назовите главные недостатки полносвязной топологии, а также топологий типа общая шина, звезда, кольцо.

8. Какую топологию имеет односегментная сеть Ethernet, построенная на основе концентратора: общая шина или звезда?

9. Какие из следующих утверждений верны:

A. разделение линий связи приводит к повышению пропускной способности канала;

B. конфигурация физических связей может совпадать с конфигурацией логических связей;

C. главной задачей службы разрешения имен является проверка сетевых имен и адресов на допустимость;

D. протоколы без установления соединений называются также дейтаграммными протоколами.

2. В чем отличие логической структуризации сети от физической?

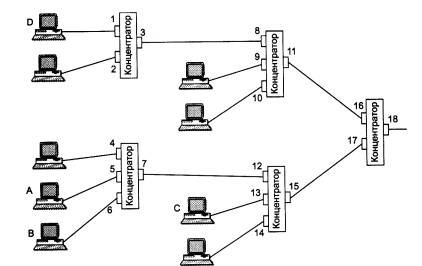

3. Если все коммуникационные устройства в приведенном ниже фрагменте сети (рис. 1.34) являются концентраторами, то на каких портах появится кадр, если его отправил компьютер А компьютеру В? Компьютеру С? Компьютеру D?

Рис. 1.34. Фрагмент сети

4. Если в предыдущем упражнении изменить условия и считать, что все коммуникационные устройства являются коммутаторами, то на каких портах появится кадр, посланный компьютером А компьютеру В? Компьютеру С? Компьютеру D?

5. Что такое «открытая система»? Приведите примеры закрытых систем.

6. Поясните разницу в употреблении терминов «протокол» и «интерфейс» применительно к многоуровневой модели взаимодействия устройств в сети.

7. Что стандартизует модель OSI?

8. Что стандартизует стек OSI?

9. Почему в модели OSI семь уровней?

10. Дайте краткое описание функций каждого уровня и приведите примеры стандартных протоколов для каждого уровня модели OSI.

11. Являются ли термины «спецификация» и «стандарт» синонимами?

12. Какая организация разработала основные стандарты сетей Ethernet и Token Ring?

13. Из приведенной ниже последовательности названий стандартных стеков коммуникационных протоколов выделите названия, которые относятся к одному и тому же стеку: TCP/IP, Microsoft, IPX/SPX, Novell, Internet, DoD, NetBIOS/SMB, DECnet.

14. В чем состоит отличие локальных сетей от глобальных на уровне служб? На уровне транспортной системы?

15. Назовите наиболее часто используемые характеристики производительности сети?

16. Что важнее для передачи мультимедийного трафика: надежность или синхронность?

Глава 2

2.1Могут ли цифровые линии связи передавать аналоговые данные? Могут

2.2 Каким будет теоретический предел скорости передачи данных в битах в секунду по каналу с шириной полосы пропускания в 20 кГц, если мощность передатчика составляет 0,01 мВт, а мощность шума в канале равна 0,0001 мВт?

Используйте для расчета формулу Шеннона.

2.3 Определите пропускную способность канала связи для каждого из направлений дуплексного режима, если известно, что его полоса пропускания равна 600 кГц, а в методе кодирования используется 10 состояний сигнала.

Используйте для расчета формулу Найквиста. Так как для широкополосных каналов дуплексный режим обеспечивается с помощью техники TDM, то полученную величину разделите на 2.

2.4 Рассчитайте задержку распространения сигнала и задержку передачи данных для случая передачи пакета в 128 байт:

по кабелю витой пары длиной в 100 м при скорости передачи 100 Мбит/с;

коаксиальному кабелю длиной в 2 км при скорости передачи в 10 Мбит/с;

спутниковому геостационарному каналу протяженностью в 72 000 км при скорости передачи 128 Кбит/с.

Считайте скорость распространения сигнала равной скорости света в вакууме 300 000 км/с.

Для витой пары 0,33 мкс 10,24 мкс Для коаксиального кабеля 6,6 мкс 102,4 мкс

Для спутникового канала 0,24с 8мс

На линию будет передан кадр 0010 0100 1010 0101 01111101 0010 1011 0100 0110 0.

2.8 Предложите коды неравной длины для каждого из символов А, В, С, D, F и О, если нужно передать сообщение BDDACAAFOOOAOOOO. Будет ли достигнута компрессия данных по сравнению с использованием:

традиционных кодов ASCII?

кодов равной длины, учитывающих наличие только данных символов?

2.10 Сеть с коммутацией пакетов испытывает перегрузку. Для устранения этой ситуации размер окна в протоколах компьютеров сети нужно увеличить или уменьшить? Уменьшить

2.11 Как влияет надежность линий связи в сети на выбор размера окна? Чем сеть надежней, тем окно больше.

2.12 В чем проявляется избыточность TDM-технологии? Нельзя перераспределить пропускную способность между абонентами при молчании некоторых их них.

2.13 Какой способ коммутации более эффективен: коммутация каналов или коммутация пакетов? Для трафика компьютерных сетей — способ коммутации пакетов.

Глава 3

3.2 Что такое коллизия:

(А) ситуация, когда станция, желающая передать пакет, обнаруживает, что в данный момент другая станция уже заняла передающую среду;

(В) ситуация, когда две рабочие станции одновременно передают данные в разделяемую передающую среду.

3.3 Что такое домен коллизий? Являются ли доменами коллизий фрагменты сети, показанные на рис. 3.27? В, С, D — являются. А, Е — не являются.

3.4 В чем состоят функции преамбулы и начального ограничителя кадра в стандарте Ethernet? Преамбула и начальный ограничитель нужны для вхождения приемника в битовую и байтовую синхронизацию с передатчиком.

3.5 Какие сетевые средства осуществляют jabber control? Сетевые адаптеры и повторители.

3.7 Чем объясняется, что минимальный размер кадра в стандарте 10Base-5 был выбран равным 64 байт? Для устойчивого распознавания коллизий.

3.9 Как известно, имеются 4 стандарта на формат кадров Ethernet. Выберите из ниже приведенного списка названия для каждого из этих стандартов. Учтите, что некоторые стандарты имеют несколько названий:Novell 802.2; Ethernet II; 802.3/802.2, Novell 802.3; Raw 802.3; Ethernet DIX; 802.3/LLC; Ethernet SNAP.

3.10 Что может произойти в сети, в которой передаются кадры Ethernet разных форматов? При ответе на этот вопрос следует учитывать разные факторы: характеристики сетевых адаптеров, используемый протокол сетевого уровня, тип операционной системы. В частности, в сети, работающей по протоколу IPX, даже компьютеры с современными адаптерами, распознающими тип кадра автоматически, не смогут взаимодействовать друг с другом, если они используют разные форматы кадров.

3.11 При каких типах ошибок в сети Ethernet концентратор обычно отключает порт?

Реакция концентратора зависит от его производителя, чаще всего порт отключается при слишком длительной передаче (jabber) и слишком интенсивных коллизиях. Все концентраторы отключают порт при отсутствии ответных импульсов link test.

3.13 Как коэффициент использования влияет на производительность сети Ethernet?

С увеличением коэффициента использования производительность сети экспоненциально падает.

3.14 Если один вариант технологии Ethernet имеет более высокую скорость передачи данных, чем другой (например, Fast Ethernet и Ethernet), то какая из них поддерживает большую максимальную длину сети? Технология, работающая на меньшей скорости, поддерживает большую максимальную длину сети.

3.15 Из каких соображений выбрана максимальная длина физического сегмента в стандартах Ethernet? Из соображений приемлемого затухания сигнала.

3.16 Проверьте корректность конфигурации сети Fast Ethernet, Расчет времени двойного оборота должен показать корректность сети.

3.19 Из каких соображений выбирается максимальное время оборота маркера по кольцу? Это время является произведением времени удержания маркера и максимального количества станций в кольце.

3.22 Какие элементы сети FDDI обеспечивают отказоустойчивость? Сетевые адаптеры и концентраторы, подключенные по схемам DAS и ВАС соответственно

3.23 Технология FDDI является отказоустойчивой. Означает ли это, что при любом однократном обрыве кабеля сеть FDDI будет продолжать нормально работать?

Нет, продолжение работы при однократном обрыве кабеля возможно не всегда, а только при двойном подключении всех узлов к кольцу.

3.24 К каким последствиям может привести двукратный обрыв кабеля в кольце FDDI?

Кольцо распадется на два несвязных сегмента.

3.25 Что общего в работе концентратора 100VG-AnyLAN и обычного моста?

Использование таблицы соответствия МАС-адресов узлов сети портам устройства.

3.28 С чем связано ограничение, известное как «правило 4-х хабов»?

С обеспечением условий распознавания коллизий.

Всякое ли приложение выполняемое в сети можно назвать сетевым

Компьютерные сети

Вопросы и упражнения

1. Чем можно объяснить тот факт, что глобальные сети появились раньше, чем локальные?

3. Всякое ли приложение, выполняемое в сети, можно назвать сетевым?

4. Что общего и в чем отличие между взаимодействием компьютеров в сети и взаимодействием компьютера с периферийным устройством?

5. Как распределяются функции между сетевым адаптером и его драйвером?

6. Поясните значения терминов «клиент», «сервер», «редиректор».

7. Назовите главные недостатки полносвязной топологии, а также топологий типа общая шина, звезда, кольцо.

8. Какую топологию имеет односегментная сеть Ethernet, построенная на основе концентратора: общая шина или звезда?

9. Какие из следующих утверждений верны:

A. разделение линий связи приводит к повышению пропускной способности канала;

B. конфигурация физических связей может совпадать с конфигурацией логических связей;

C. главной задачей службы разрешения имен является проверка сетевых имен и адресов на допустимость;

D. протоколы без установления соединений называются также дейтаграммными протоколами.

2. В чем отличие логической структуризации сети от физической?

3. Если все коммуникационные устройства в приведенном ниже фрагменте сети (рис. 1.34) являются концентраторами, то на каких портах появится кадр, если его отправил компьютер А компьютеру В? Компьютеру С? Компьютеру D?

Рис. 1.34. Фрагмент сети

4. Если в предыдущем упражнении изменить условия и считать, что все коммуникационные устройства являются коммутаторами, то на каких портах появится кадр, посланный компьютером А компьютеру В? Компьютеру С? Компьютеру D?

5. Что такое «открытая система»? Приведите примеры закрытых систем.

6. Поясните разницу в употреблении терминов «протокол» и «интерфейс» применительно к многоуровневой модели взаимодействия устройств в сети.

7. Что стандартизует модель OSI?

8. Что стандартизует стек OSI?

9. Почему в модели OSI семь уровней?

10. Дайте краткое описание функций каждого уровня и приведите примеры стандартных протоколов для каждого уровня модели OSI.

11. Являются ли термины «спецификация» и «стандарт» синонимами?

12. Какая организация разработала основные стандарты сетей Ethernet и Token Ring?

13. Из приведенной ниже последовательности названий стандартных стеков коммуникационных протоколов выделите названия, которые относятся к одному и тому же стеку: TCP/IP, Microsoft, IPX/SPX, Novell, Internet, DoD, NetBIOS/SMB, DECnet.

14. В чем состоит отличие локальных сетей от глобальных на уровне служб? На уровне транспортной системы?

15. Назовите наиболее часто используемые характеристики производительности сети?

16. Что важнее для передачи мультимедийного трафика: надежность или синхронность?

Совместимость

Выводы

Вопросы и упражнения

1. Чем можно объяснить тот факт, что глобальные сети появились раньше, чем локальные?

2. Поясните использование термина «сеть» в следующих предложениях:

3. Всякое ли приложение, выполняемое в сети, можно назвать сетевым?

4. Что общего и в чем отличие между взаимодействием компьютеров в сети и взаимодействием компьютера с периферийным устройством?

5. Как распределяются функции между сетевым адаптером и его драйвером?

6. Поясните значения терминов «клиент», «сервер», «редиректор».

7. Назовите главные недостатки полносвязной топологии, а также топологий типа общая шина, звезда, кольцо.

8. Какую топологию имеет односегментная сеть Ethernet, построенная на основе концентратора: общая шина или звезда?

9. Какие из следующих утверждений верны:

A. разделение линий связи приводит к повышению пропускной способности канала;

B. конфигурация физических связей может совпадать с конфигурацией логических связей;

C. главной задачей службы разрешения имен является проверка сетевых имен и адресов на допустимость;

D. протоколы без установления соединений называются также дейтаграммными протоколами.

2. В чем отличие логической структуризации сети от физической?

3. Если все коммуникационные устройства в приведенном ниже фрагменте сети (рис. 1.34) являются концентраторами, то на каких портах появится кадр, если его отправил компьютер А компьютеру В? Компьютеру С? Компьютеру D?

Рис. 1.34. Фрагмент сети

4. Если в предыдущем упражнении изменить условия и считать, что все коммуникационные устройства являются коммутаторами, то на каких портах появится кадр, посланный компьютером А компьютеру В? Компьютеру С? Компьютеру D?

5. Что такое «открытая система»? Приведите примеры закрытых систем.

6. Поясните разницу в употреблении терминов «протокол» и «интерфейс» применительно к многоуровневой модели взаимодействия устройств в сети.

7. Что стандартизует модель OSI?

8. Что стандартизует стек OSI?

9. Почему в модели OSI семь уровней?

10. Дайте краткое описание функций каждого уровня и приведите примеры стандартных протоколов для каждого уровня модели OSI.

11. Являются ли термины «спецификация» и «стандарт» синонимами?

12. Какая организация разработала основные стандарты сетей Ethernet и Token Ring?

13. Из приведенной ниже последовательности названий стандартных стеков коммуникационных протоколов выделите названия, которые относятся к одному и тому же стеку: TCP/IP, Microsoft, IPX/SPX, Novell, Internet, DoD, NetBIOS/SMB, DECnet.

14. В чем состоит отличие локальных сетей от глобальных на уровне служб? На уровне транспортной системы?

15. Назовите наиболее часто используемые характеристики производительности сети?

16. Что важнее для передачи мультимедийного трафика: надежность или синхронность?

17. Поясните значение некоторых сетевых характеристик, названия которых помещены в англоязычном написании:

Любая сетевая технология должна обеспечить надежную и быструю передачу дискретных данных по линиям связи. И хотя между технологиями имеются большие различия, они базируются на общих принципах передачи дискретных данных, которые рассматриваются в этой главе. Эти принципы находят свое воплощение в методах представления двоичных единиц и нулей с помощью импульсных или синусоидальных сигналов в линиях связи различной физической природы, методах обнаружения и коррекции ошибок, методах компрессии и методах коммутации.

Дата добавления: 2014-12-21 ; просмотров: 1342 ; ЗАКАЗАТЬ НАПИСАНИЕ РАБОТЫ