где найти ipa приложения

Как установить ipa на iPhone — различные способы

К сожалению, в Apple непросто скачать файл из интернета ввиду закрытости операционной системы. Поэтому, чтобы установить софт или игру из сети, нужно установить джейлбрейк или же воспользоваться компьютером. Есть несколько популярных способов загрузки файлов из интернета на iPhone, о лучших из них рассказано в статье.

Что такое стороннее приложение, имеющее разрешение ipa на iPhone

ipa – это формат архивных файлов от разработчика для айфон, айпад и айпод. Такие файлы хранятся в App Store и устанавливаются через iTunes. В интернете нередко можно встретить софт с таким форматом, только он может быть не безопасным.

Так выглядит файл с форматом ipa на iOS-устройствах

По сути, ipa – файл для ARM, который является папкой, сжатой в ZIP формате, хранящей в себе различную информацию (видео, аудио, игры, фото и прочее). Файл с таким форматом получится установить только на перечисленных выше устройствах, тогда как компьютер их не поддерживает. Но в то же время на ПК можно скачать ipa installer для iPhone, чтобы загружать ipa-контент из интернета. Нужный софт устанавливается на компьютер и переносится на айфон посредством подключения по кабелю.

Как установить ipa-приложение при помощи iTunes на iPhone

Наиболее простой и официальный способ установки ipa – это загрузка и настройка в iTunes.

Чтобы это сделать, нужно следовать алгоритму:

По завершении процесса нужно найти установленные файлы в телефоне и пользоваться ими.

Как установить ipa-приложение при помощи сторонних программ на iPhone

Помимо iTunes, есть и другие способы как установить ipa на iPhone. Выполнить эти действия можно с помощью сторонних софтов.

iFunBox

Установка сторонних приложений на iPhone, например, программы iFunBox позволяет скачивать ipa файлы без особого труда. Для этого нужно:

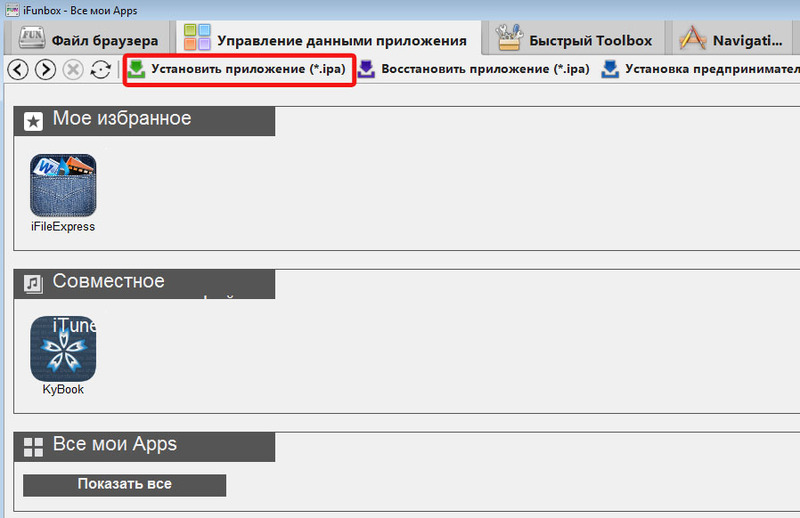

Главное меню программы айфон бокс, с помощью которой можно переносить файлы на айфон

На некоторых компьютерах бывает, что iFunBox вылетает при попытке подключения к iPhone. Если проблему не удается решить, то необходимо удалять iTunes полностью и загружать его заново.

Обратите внимание! Разработчик не рекомендует производить скачивание утилит объемом больше 1 ГБ, т. к. возможны неполадки.

Скачать айфон бокс можно по ссылке на официальном сайте https://i-funbox.ru.softonic.com.

iTools

iTols позволяет скачать на айфон ipa файлы. По функционалу этот софт очень похож на предыдущий, однако здесь более удобный интерфейс. Чтобы перенести файлы, необходимо:

Если iTools не видит iPhone пользователя, то эта проблема может возникнуть из-за нескольких причин, к примеру, использование неоригинального кабеля или старая версия iTunes/iTools. Поэтому зачастую для нормального подключения достаточно обновить iTunes или поменять неоригинальный кабель на заводской (далее в статье все возможные причины неполадок и способы их решения).

Другие возможные варианты

Есть и другие сторонние приложения, установка которых позволяет загружать ipa файлы для iPhone.

Apple Configurator

Это качественный софт от производителя, который можно загрузить на iMac или MacBook, поэтому вариант подойдет владельцам компьютеров Apple. Нужно выполнить несколько шагов:

Программа Apple Configurator на MacBook

После всех этих шагов загруженный контент можно будет открыть на смартфоне.

Обратите внимание! Если не удается подключить Mac к iPhone, необходимо проверить, исправен ли кабель. Если шнур поддельный, потребуется его сменить.

Cydia Impactor

Для начала нужно установить на компьютере последнее обновление iTunes. После чего установить приложение Cydia Impactor и следовать алгоритму:

Как только софт станет «Доверенным», он будет без проблем загружаться.

AppSync

Чтобы иметь возможность качать на смартфон приложения с форматом ipa, пользователю нужно поставить джейлбрейк на телефон:

Внимание! Также можно скачать твик ipa istaller для iPhone в репозитории BigBoss. Судя по отзывам пользователей, он работает не менее стабильно.

Особенности установки ipa-приложений через vShare на iPhone

Приложение vShare во многом схоже с остальными программами для установки ipa на iPhone. Однако главная особенность этого софта в том, что все доступные игры уже есть на его серверах и это существенно ускоряет весь процесс:

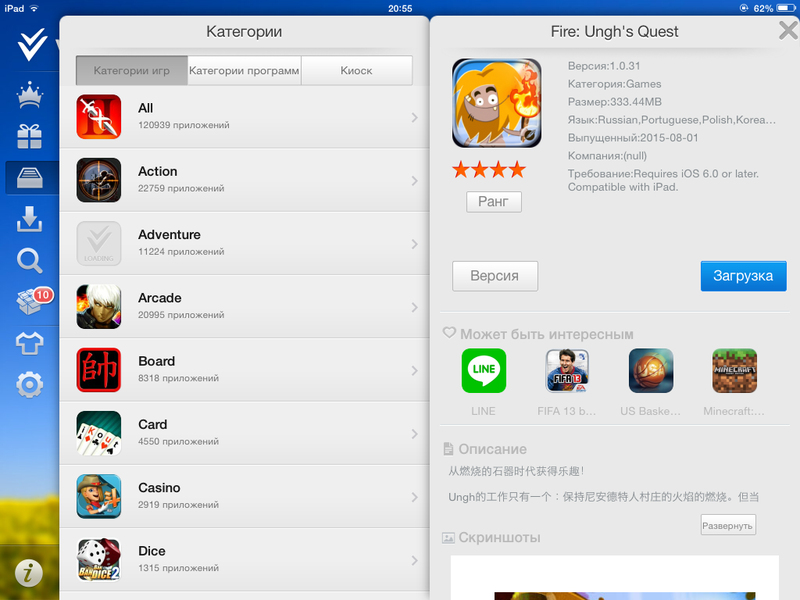

Интерфейс программы vShare на смартфоне

Обратите внимание! В этой программе пользователь может скачивать до нескольких приложений сразу.

Возможные сложности при установке ipa-приложений на iPhone

При установке ipa-приложения на айфон могут возникнуть неполадки. Причин этому бывает несколько:

Теперь пользователь знает, как можно установить ipa файл на iOS-устройства и в чем особенности этого формата. Если не удалось загрузить нужное приложение, рекомендуется следовать советам из статьи, т. к. источников проблемы может быть несколько.

Установка приложений на iPhone или iPad через Cydia

Cydia приложения можно устанавливать на iPhone и iPad со взломанной файловой системой. Если вы не хотите делать джейлбрейк, есть другие способы инсталляции игр и программ, которых нет в AppStore.

Использование Cydia Impactor

На старых версиях iOS при желании не составляло труда сделать джейлбрейк и получить доступ к Cydia. Чем выше версия iOS, тем меньше в ней уязвимостей. Джейлбрейк всё еще можно сделать, после чего на телефон появится Cydia, но гораздо быстрее и удобнее скачивать игры и программы через специальное приложение — Cydia Impactor.

В Cydia Impactor доступны приложения, которые нет в App Store или взломанные версии игр и программ из официального магазина Apple. Чтобы использовать утилиту, нужен компьютер, работающий на Windows, Linux или macOS. Для установки требуется IPA-файл приложения.

В Cydia Impactor установка приложений выглядит следующим образом.

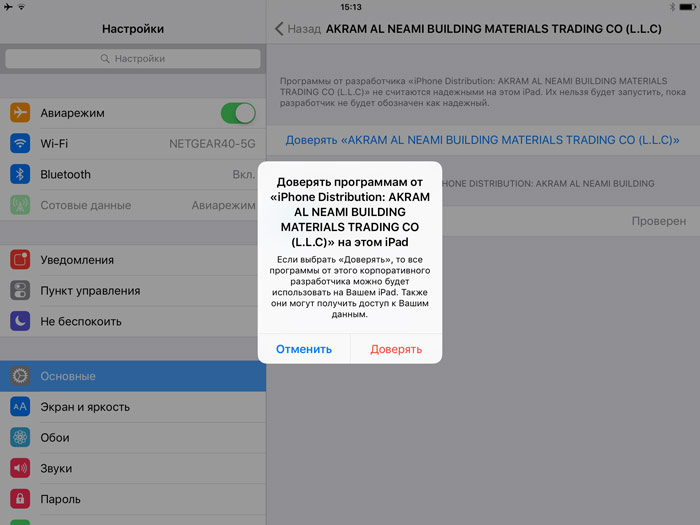

Если вы сделали всё правильно, Impactor подготовит файл и загрузит его на мобильное устройство. Осталось установить доверие к неизвестным ранее сертификатам. Откройте на iPhone/iPad настройки, зайдите в раздел «Основные», выберите «Управление устройством» и нажмите «Доверять».

Установка IPA-файлов

Cydia приложения можно установить с помощью IPA-файлов. Найти их не проблема: установочные пакеты размещаются на мобильных форумах и сайтах об устройствах Apple. Для их установки можно использовать разные методы, с джейлбрейком и без него.

AppSync и vShare

Если вы ищете, как установить взломанные приложения через Cydia, обратите внимание на твик AppSync. Он позволяет быстро добавлять на телефон любые IPA-файлы.

Аналогичным образом работает расширение vShare. Достоинство этого твика в том, что доступные через него приложения хранятся на сервере vShare, что значительно упрощает процесс установки.

Но устанавливать приложения только через Cydia — не единственный вариант. Можно использовать другие программы для работы с iOS-устройствами.

iTunes

Большинству пользователей подойдет этот способ, позволяющий установить приложение из Cydia через iTunes.

Как видите, использование Cydia для установки взломанных приложений или программ и игр от сторонних разработчиков не является обязательным. Можно скачать приложение из Cydia в виде IPA-файла и добавить его на телефон через iTunes.

iTools и iFunBox

Если вы нашли в Cydia Impactor приложения и хотите добавить их на свой телефон без джейлбрейка и использования iTunes, используйте другие программы для переноса файлов: iTools, iFunBox.

Чтобы установить приложение через iFunBox:

Разработчики iFunBox предупреждают о наличии ограничений: не рекомендуется добавлять игры и программы, размер которых превышает 1 Гб. Для этого лучше использовать установку приложений через Cydia.

В iTools порядок инсталляции игр и программ будет аналогичный. Вам также необходимо установить и запустить программу на компьютере, подключить iPhone. Откройте вкладку Applications, переключитесь на пункт iPhone и нажмите Install. Укажите путь к файлу и дождитесь окончания установки.

Безопасность iOS-приложений: гайд для новичков

Привет! Меня зовут Гриша, я работаю application security инженером в компании Wrike и отвечаю за безопасность наших мобильных приложений. В этой статье я расскажу про основы безопасности iOS-приложений. Текст будет полезен, если вы только начинаете интересоваться безопасностью мобильных приложений под iOS и хотите разобраться, как все устроено изнутри.

Disclaimer: Материал написан в образовательных целях, чтобы новички могли разобраться в принципах работы безопасности мобильных приложений. Используйте инструкции из статьи только на тестовых устройствах или же с разрешения владельца приложения (например, в рамках программы поиска уязвимостей).

Подготовка окружения

Для начала нужно подготовить окружение.

Вот что для этого необходимо:

Компьютер-хост. В идеале это должен быть MacOS, потому что с другой операционной системой возникнут сложности с установкой и запуском специализированного ПО.

Джейлбрейкнутый тестовый девайс с желаемой версией iOS. iOS симулятор, который поставляется в комплекте с Xcode, не подойдет, так как он предназначен для запуска приложений, собранных под x86 архитектуру. Релизные версии приложений, предназначенные для запуска на реальном девайсе, собираются под ARM. Поэтому приложения, загруженные из Apple App Store, не получится запустить в симуляторе iOS.

Сеть Wi-Fi, которая разрешает трафик от клиента к клиенту (или подход SSH через USB).

Это набор максимум: на самом деле можно работать и не на MacOS, и не на джейлбрейкнутом устройстве, но будут дополнительные сложности: отсутствие нужных инструментов, необходимость переподписывать приложение с использованием сертификата разработчика и т.д.

Джейлбрейк. Для тестирования желательно сделать джейлбрейк девайса.

Краткая инструкция выглядит так:

Найти подходящее тестовое устройство и сделать резервную копию.

Проверить, что для установленной версии iOS есть джейлбрейк.

Выбрать подходящий вариант (по этой ссылке можете почитать про сравнение между Tethered/Untethered).

Джейлбрейкнуть, следуя инструкции к выбранному способу: например, Checkra1n или Unc0ver.

Если хотите узнать подробно о том, как работают джейлбрейки, почитайте статью с техническим анализом эксплойта для checkm8 от Digital Security. Там много интересных подробностей.

Полезные приложения. Теперь на девайс можно поставить приложения, которые нельзя установить на iPhone без джейлбрейка. Для этого нужно установить Cydia. Установка будет отличаться в зависимости от выбранного джейлбрейка, просто следуйте инструкции.

Вот некоторые полезные приложения:

Обход обнаружения джейлбрейка (например, Liberty Lite).

Обход валидации SSL сертификатов / пиннинга (ssl-kill-switch2).

Приложение для установки неподписанных IPA файлов (например, AppSync Unified).

Прокси. Следующий обязательный шаг — это настройка прокси для перехвата трафика приложения на устройстве.

Логика этого процесса аналогична настройке перехвата для браузера:

Организуем доступность своего хоста (с запущенным прокси) для мобильного устройства: подключаем хост и девайс к одной Wi-Fi сети или используем SSH поверх USB.

Конфигурируем прокси в настройках мобильного устройства.

Запускаем перехватывающий прокси на компьютере-хосте.

Добавляем сертификат от прокси в доверенный на устройстве для перехвата HTTPS-трафика (подробную инструкцию для Burp Suite ищите по этой ссылке).

Перехват трафика мобильного приложения может быть полезен для увеличения поверхности атаки: он покажет новые хосты, сервисы, API, которыми пользуются только мобильные приложения. Разработчики могут уделять меньше внимания безопасности «внутренних» API, которые не видят пользователи. Возможно, будут какие-то ключи, параметры или заголовки, зашитые в код приложения и предоставляющие доступ к этим сервисам. А еще перехват трафика поможет лучше понять логику работы приложения.

IPA файл

Теперь нам нужно приложение для тестирования. Если мобильные приложения и находятся в скоупе для исследования по программе Bug Bounty, то максимум, что мы получим, — ссылку на официальный магазин приложений для платформы.

Мы можем попробовать перехватить трафик запущенного приложения и использовать разного рода инструменты, но для полноценного анализа желательно иметь IPA файл — аналог APK файла для Android. Чем ближе к оригинальному, тем лучше.

Находим IPA файл. Получить IPA файл можно несколькими способами:

Использовать приложения для управления устройством с компьютера (например, iTunes или Apple Configurator 2). Они скачивают приложения из App Store, а потом заливают на девайс. Но можно поймать момент, когда файл уже скачан на компьютер из App Store, но еще не залит на девайс, и скопировать его.

Установить приложение из App Store, а потом сдампить (например, через frida-ios-dump). Этот способ сработает только с джейлбрейкнутым девайсом, и в данном случае будут отсутствовать файлы с мета-информацией для App Store.

Использовать сайты с IPA файлами. Но там вы, скорее всего, найдете уже неоригинальный файл и исследовать его на безопасность будет не так интересно, но все еще полезно для использования.

Как получить IPA файл с помощью Apple Configurator 2:

Установить приложение на девайс.

Выбрать приложение в Apple Configurator 2, подключить девайс, начать обновление.

Отключить девайс после завершения шага загрузки приложения (опционально, так загруженный IPA файл дольше доступен в кеше приложения).

Забрать IPA на хосте по пути вида:

Что находится внутри IPA файла. Теперь файл нужно распаковать и посмотреть, что там внутри. Для IPA пакетов Apple использует LZFSE — алгоритм сжатия данных без потерь с открытым исходным кодом. Для распаковки нужен подходящий инструмент: например, unzip-lzfse.

Что находится внутри IPA файла:

Директория Payload — это все, что относится непосредственно к приложению.

Payload/Application.app — это скомпилированный код и статические ресурсы:

Info.plist — аналог Android-манифеста, который описывает свойства приложения для операционной системы, права, что приложение будет использовать (интернет или камеру и т.д.);

Основной исполняемый двоичный файл скомпилирован под ARM либо с использованием формата Mach-O, либо — fat binary;

Внешние библиотеки, фреймворки, плагины, ресурсы;

Информация о сборке для Apple. Например, embedded.mobileprovision с информацией о разработчике и приложении.

iTunesArtwork — иконка приложения для AppStore.

iTunesMetadata.plist — информация о приложении: жанр, возрастные ограничения, копирайты и т.д.

WatchKitSupport/WK — поддержка Apple Watch (если есть).

Файлы с расширением *.plist (property list) — это бинарные файлы, в которых хранятся сериализованные объекты. Открывать их удобнее всего в Xcode или любом hex-редакторе (например, 010 Editor с плагином BPlist.bt).

Посмотрим на информацию для App Store. Для примера возьмем приложение Wrike (файл iTunesMetadata.plist):

Эта информация публично доступна в App Store. Недоступны только данные аккаунта Apple ID, от имени которого скачано.

UIRequiredDeviceCapabilities — связанные с устройством функции, необходимые приложению для работы.

Apple-id — каждое скачанное из App Store приложение «привязано» к вашему Apple ID.

SoftwareSupportedDeviceIds — какие устройства поддерживает это приложение: 1 — классические iPhone, 2 — iPod Touch, 4 — iPad, 9 — современные iPhone.

Разного рода мета-информация (авторские права, ограничения по возрасту, информация о разработчике и т.д.), которую можно найти в App Store.

Теперь переходим к просмотру содержимого файла “Info.plist” (на примере приложения DVIA-2):

Здесь можно увидеть информацию об основных правах, разрешениях, URL схемах и т.д.:

Camera Usage Description — разрешение на использование камеры с описанием того, для чего именно приложение будет её использовать.

NSAllowsArbitraryLoads — разрешает приложению использовать небезопасные HTTP-соединения.

Executable file — указывает на основной исполняемый файл, в данном случае — “DVIA-v2”.

URL Schemes — кастомная URL схема, зарегистрированная на устройстве и привязанная к приложению. Например, приложение может быть открыто через ссылку в браузере или в почтовом клиенте.

Информация об иконках, требуемых версиях iOS, поддерживаемых устройствах (UIDeviceFamily) и т.д.

Кастомные URL-схемы. Рассмотрим кастомные UPL-схемы отдельно, так как они могут быть потенциально опасными. Есть разные сценарии использования таких ссылок, но они могут стать хорошей точкой входа для того, чтобы в них что-то поместить и посмотреть на поведение приложения. Также поведение может быть интересно при эксплуатации XSS уязвимостей на мобильном девайсе.

Например, приложение DVIA-v2 поддерживает схемы “dvia://” и “dviaswift://”, и переход по ссылкам со схемой перенаправляет в приложение.

Приложение может не валидировать входные параметры с кастомной схемой, что приведет к проблемам с безопасностью. Например, вот ссылка на issue по Skype: по клику на ссылку происходил звонок.

Существуют и стандартные URL-схемы: “tel:”, “facetime:”, “facetime-audio:”, “sms:”, “mailto:”. При переходе по ссылкам с заданными схемами происходит перенаправление в соответствующее приложение на девайсе.

Файл embedded.mobileprovision. Приложению требуется файл профиля разработчика (embedded.mobileprovision) как для локальной разработки, так и для размещения в App Store. По-умолчанию он генерируется в Xcode и удаляется при публикации в App Store. В этом файле содержится информация о разработчике и его сертификат в формате PEM (см. DeveloperCertificates), что может быть интересно для сбора дополнительной информации. Однако получить такой файл можно только в том случае, если приложение было получено в обход App Store. Также такой файл может быть использован для переподписания приложения для его модификации и установки на устройство, см. Patching iOS Applications.

Исполняемый файл. Прежде чем приступать к реверсу исполняемого файла, можно попробовать собрать информацию простыми инструментами: вытащить строки, сделать class-dump и увидеть, что в нем есть какой-нибудь токен или секрет. А еще можно посмотреть, какие есть классы, увидеть следы механизмов обнаружения джейлбрейка и то, какие у приложения есть вызовы функций.

Дальнейший анализ возможен с помощью IDA Pro, Ghidra или других похожих инструментов.

Попробуем понять логику проверки девайса на джейлбрейк в приложении DVIA-v2:

Рассмотрим основные шаги:

Проверка существования определенных файлов с помощью NSFileManager fileExistsAtPath:

”/Applications/Cydia.app” — приложение Cydia (для установки сторонних приложений на джейлбрейкнутом девайсе);

“/Library/MobileSubstrate/MobileSubstrate.dylib” — зависимость, используемая во многих расширениях под джейлбрейк;

“/bin/bash” — наличие установленного Bash;

“/user/sbin/sshd” — проверка наличия SSH демона;

“/etc/apt” — файлы приложения Cydia.

Создание файла со строкой “This is a test” в приватной директории: “/private/jailbreak.txt”.

Попытка открыть приложение Cydia через ссылку с кастомной URL схемой: “cydia://package/com.example.package”. Используемое API: NSUrl URLWithString.

Защита бинарных файлов. Бинарные файлы могут быть защищены при распространении через App Store.

Рассмотрим возможные флаги, которые можно указать при сборке приложения для защиты бинарных файлов:

ASLR (Address space layout randomization, рандомизация адресного пространства) — флаг PIE.

Защита от Stack Smashing (флаг — fstack-protector-all). Приложения, которые используют «канарейки» (стандартный механизм обнаружения переполнения буфера на стеке), будут содержать _stack_chk_fail и _stack_chk_guard в исполняемом файле.

ARC (Automatic Reference Counting) — автоматический подсчет ссылок, _objc_release в исполняемом файле.

Флаг cryptid — отвечает за шифрование исполняемого файла. Значение 1 указывает, что приложение зашифровано. Для незашифрованных приложений значение cryptid равно 0.

Эти флаги можно проверить, используя команду otool, которая есть на Mac OS. Эта команда умеет отображать указанные части объектных файлов или библиотек.

Исполняемые файлы приложений, которые распространяются через App Store, защищены и зашифрованы. Поэтому сделать анализ строковых констант и декомпилировать код не получится. Но загрузчик расшифровывает iOS- приложение и загружает его в память, когда оно запускается. Этим можно воспользоваться: например, используя frida-ios-dump, сдампить запущенное приложение.

Mobile Security Framework. Вручную прогонять все указанные инструменты для статического анализа и смотреть все флаги интересно только в первый раз, нужно сделать этот процесс быстрым и удобным. Mobile Security Framework — один из фреймворков, который может помочь. Это инструмент для тестирования на проникновение, анализа вредоносных программ и оценки безопасности мобильных приложений. Может выполнять статический и динамический анализ (под iOS есть только статический анализ). Удобно отображает дополнительную информацию о приложении.

Посмотрим на те же флаги для защиты бинарных файлов, но с красивым интерфейсом:

Мы видим URL-схему, разрешение на использование HTTP-трафика, разрешения (permissions), которые могут быть опасны. Все уже собрано в один большой отчет, который можно выгрузить в PDF и изучить.

Установка и запуск

Мы сделали статический анализ. Теперь попробуем запустить приложение на джейлбрейкнутом девайсе и посмотреть, что оно делает.

Первая проблема, с которой мы сталкиваемся, — установка. Для пользователей есть один официальный способ это сделать — App Store. Для организаций существуют разные enterprise-решения, которые могут распространять приложение внутри компании в обход AppStore на девайсах, в которых уже включены MDM и т.д.

Нам это не нужно, поэтому попробуем поставить приложение (например, AppSync Unified), которое позволит устанавливать неподписанные файлы, файлы с невалидной подписью или с возможностью переподписать файл.

Самый простой вариант для этой задачи — Xcode (Window — Devices and Simulators) или Cydia Impactor (но в связи с последними изменениями от Apple у меня он не работает, вот тут есть информация про ошибки).

Также неподписанное приложение можно установить, используя специальное приложение на девайсе. Например, через Filza: загрузить IPA на девайс (например, через SFTP), найти IPA файл и нажать “Install”.

Теперь попробуем запустить. При запуске приложения можно столкнутся с тем, что разработчики попытались заблокировать запуск на джейлбрейкнутом девайсе либо выдают предупреждения при каждом запуске или даже во время работы приложения.

Один из простых способов обхода подобных предупреждений — использование специальных приложений (например, Liberty Lite), но это сработает только в случае простых механизмов обнаружения. Более сложные способы разберем в этой статье в разделе про инструменты динамической инструментализации.

Анализ трафика приложения

На предыдущих этапах мы уже настроили перехватывающий прокси, поэтому информацию об HTTP и HTTPS трафике сразу же сможем увидеть через Burp Suite:

С помощью анализа трафика мобильного приложения можно расширить поверхность атаки и найти больше входных точек. Иногда разработчики считают, что если мобильное приложение использует внутренний API, который не видят пользователи, то защита там может быть хуже, данные для аутентификации сохранены в коде приложения или аутентификация вовсе отсутствует.

SSL пиннинг. В качестве защиты перехвата HTTPS трафика в мобильных приложениях используется SSL пиннинг. В приложение добавляются заранее вычисленные пины — хэш-суммы от серверного сертификата или от отдельных его полей (например, SubjectPublicKeyInfo). Пины сохраняются в коде приложения. При обращениях к серверу приложение снова вычисляет пины сертификата и сравнивает со списком доверенных. Если пины не совпадают, значит сертификат подложный (например, как в случае с перехватывающим прокси) — соединение останавливается.

Для реализации SSL пиннинга существуют готовые решения:

NSURLSession — нужно писать самостоятельно свою реализацию защиты на основе данного API.

Разберем на примере TrustKit возможные варианты обхода SSL пиннинга. Например, конфигурация для TrustKit выглядит так:

Параметры конфигурации передаются в метод initSharedInstanceWithConfiguration при запуске приложения и инициализируют SSL пиннинг. При попытке установить соединение TrustKit проверит, что хотя бы один из указанных пинов совпадает с пинами, подсчитанными для сертификатов в цепочке сертификатов сервера.

Способы обойти данную проверку:

Перехватить вызов метода initSharedInstanceWithConfiguration и выставить TKSEnforcePinning в 0.

Перехватить вызов verifyPublicKeyPin и заменить на функцию, которая всегда возвращает 0 (=TSKTrustEvaluationSuccess).

Реализовать этот обход можно как используя готовые инструменты (например, ssl-kill-switch2), так и с помощью инструментов динамической интрументизации.

WebView. Если приложение использует WebView, то при тестировании стоит обратить особое внимание на конфигурацию и значения параметров. UIWebView (старая версия) и WKWebView предназначены для встраивания содержимого веб-страниц прямо в приложение, поддерживая CSS и JS. Также поддерживают базовую логику навигации в веб (переход вперед/назад/гиперссылки и т.д.). Начиная с iOS 8.0 и OS X 10.10, используйте WKWebView для добавления веб-содержимого в ваше приложение и не используйте UIWebView.

У WKWebView есть флаги, которые могут быть для нас интересны:

JavaScriptEnabled — включено ли исполнение JS для данного WebView.

JavaScriptCanOpenWindowsAutomatically — логическое значение, которое указывает, может ли JavaScript открывать окна без взаимодействия с пользователем.

AllowFileAccessFromFileURLs (для WKPreferences, по умолчанию false) — включает JavaScript, работающий в контексте URL-адреса схемы “file://”, для доступа к содержимому из других URL-адресов схемы “file://”.

IsFraudulentWebsiteWarningEnabled — логическое значение, которое указывает, отображаются ли предупреждения о мошенническом содержимом: например, о вредоносных программах или попытках фишинга.

Для экспериментов или отладки своего приложения удобно использовать Web Inspector в Safari (для этого приложение должно быть собрано с возможностью отладки). Включив Web Inspector на девайсе, мы сможем подключиться к WebView и посмотреть, что происходит: как выглядит HTML, выполнить какой-то JavaScript и т.д.

Хранение данных на устройстве

Самый простой способ хранения данных на устройстве — NSUserDefaults. Это простое хранилище «ключ — значение». Там обычно хранится информация о настройках приложения, чтобы эти данные сохранялись между запусками. Хранилище NSUserDefaults нельзя использовать для хранения важной информации.

Безопасное хранение данных на iOS-девайсах должно быть реализовано с использованием Keychain. Это хранилище предназначено для хранения паролей, криптографических ключей, сертификатов и другой важной информации. Разработчику предоставляется API для работы с Keychain, при этом все важные операции вынесены в отдельную подсистему безопасности на уровне «железа» — Security Enclave.

У Keychain есть много параметров. При разработке приложения стоит внимательно подойти к тому, какие секреты с какими параметрами будут сохранены. Все параметры можно разделить на атрибуты доступности и параметры контроля доступа.

Атрибуты доступности указывают на то, когда данное значение может быть получено. Возможные модификаторы: