Токен не является законным 21317 что это значит

Xiaomi miio получение токена для доступа к устройству

Самый простой и быстрый способ получения token’а на данный момент для всех устройств компании Xiaomi использование утилиты Xiaomi cloud token extractor. В случае OS Windows это утилита, в случае использования Unix/Linux это скрипт, написанный на Python. Проект выложен на GitHub.

Для Ubuntu и Raspberry Pi установка Pyton3 и необходимых компонентов будет выглядеть так:

При запуске утилита/скрипт попросит авторизоваться учетной записью Xiaomi. Необходимы:

Огромным плюсом этого метода является то, что помимо подключенных Wi-Fi устройств, утилита показывает подключенные Bluetooth устройства, подключенные к шлюзам ZigBee устройства, созданные пульты для Mi IR Remote control.

Это удобно использовать для определения ID ZigBee устройств.

Способ достаточно старый, но все еще действенный. Mi Home версии v5.4.49 для Android ведет логи взаимодействия с устройствами, логи хранятся в папке /Smarthome/logs в виде текстовых файлов. Порядок действий следующий:

В папке может быть несколько текстовых файлов, просматриваем их все или удаляем всё содержимое папки и запускаем Mi Home v5.4.49 заново.

Результат просмотра log файла:

Для моего пылесоса Mijia Robot Vacuum Cleaner 1C токен тоже есть в лог файле, но в плагин управления попасть нельзя т.к. не поддерживается версией приложения. Но это не важно, главное результат получить token.

Список устройств и методы с помощью которых мне удалось получить токен.

Xiaomi Mi Gateway 2 (DGNWG02LM)

Токен можно получить с помощью методов #1, #2 и #3 описанных выше.

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

аутентификация по паролю (обычное запоминание комбинации символов)

аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Наиболее распространенные системы токенов содержат заголовок, полезную нагрузку и подпись. Заголовок состоит из типа полезной нагрузки, а также используемого алгоритма подписи. Полезная нагрузка содержит любые утверждения, относящиеся к пользователю. Подпись используется для доказательства того, что сообщение не подвергалось опасности при передаче. Эти три элемента работают вместе, чтобы создать высокоэффективную и безопасную систему аутентификации.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Получение токена на Xiaomi, Aqara устройствах

Что такое Токен?

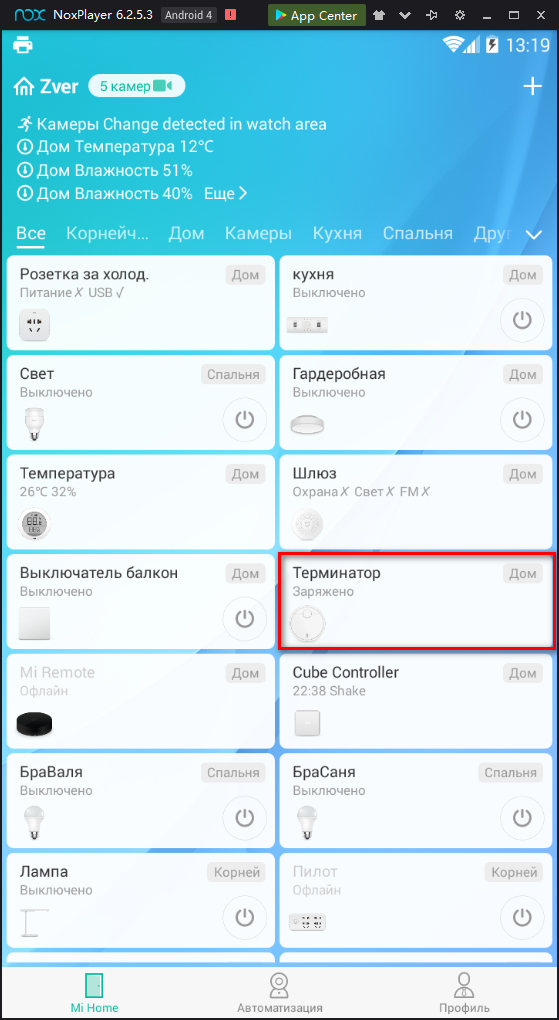

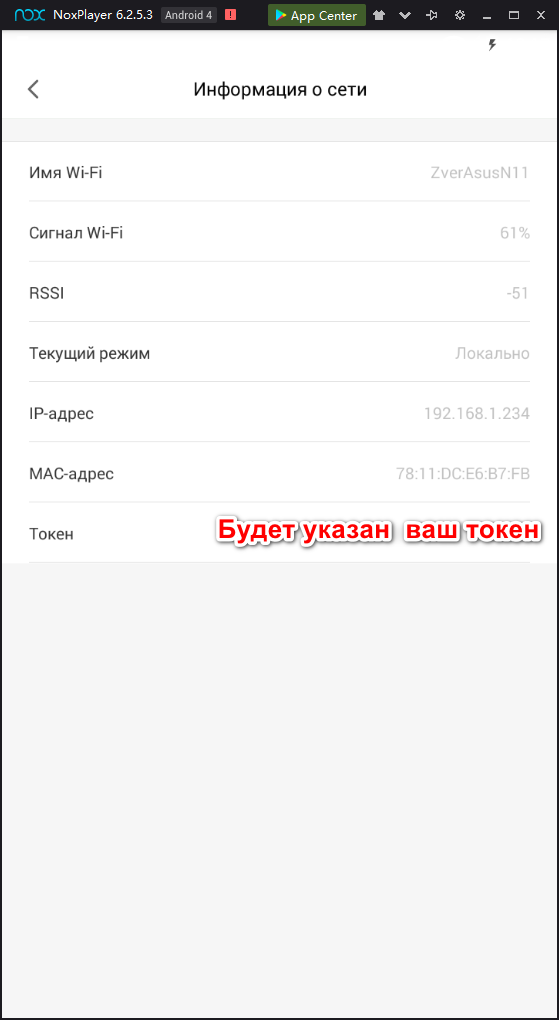

Выбираем нужное нам устройство

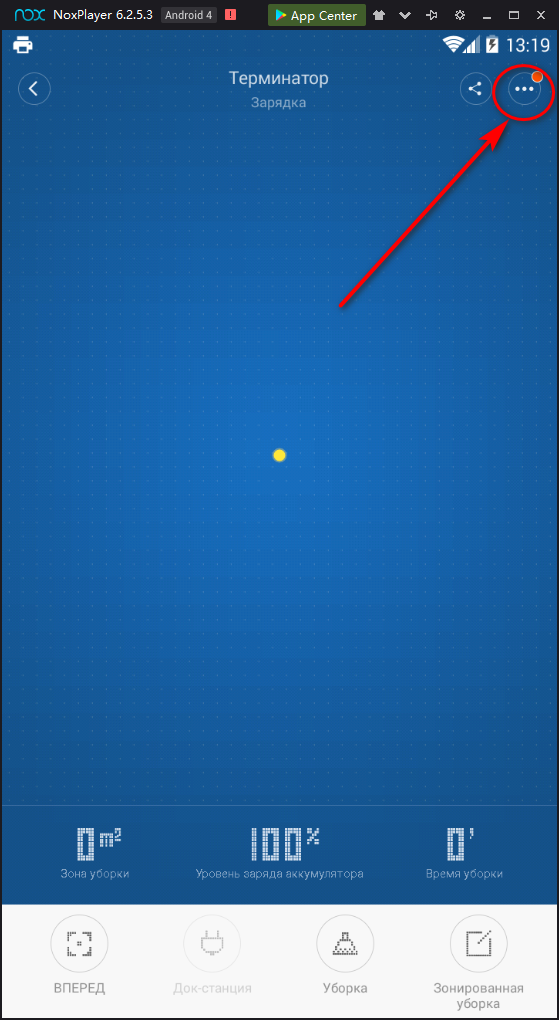

Нажимаем три точки справа сверху

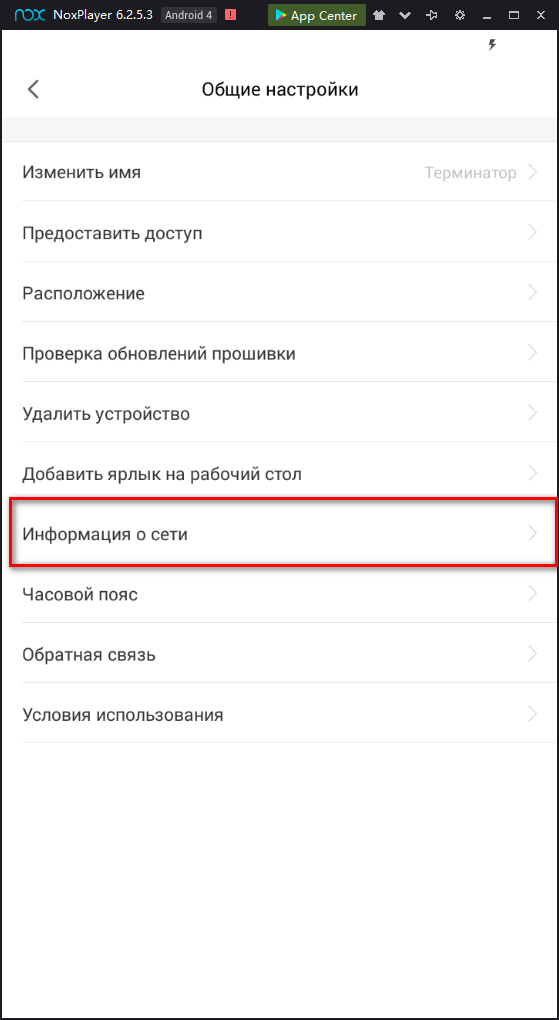

В самом низу будет указан токен

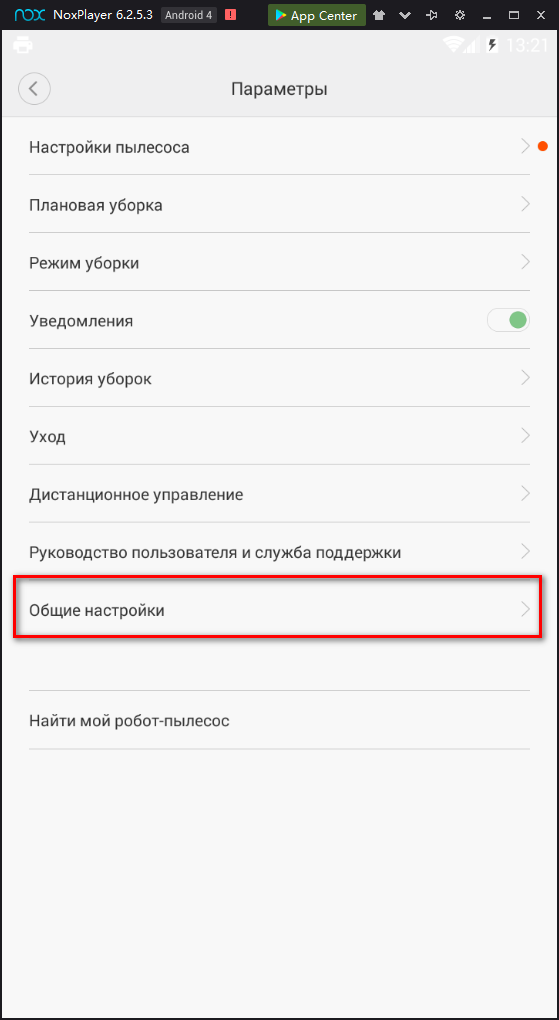

Инструкция в картинках

Вот таким очень простым способом можно получить Токен и IP адрес на одной странице.

Внимание! Если вы переподключите Wi-Fi, токен обновиться. Процедуру получение придется проходить заново.

Ура! Супер-шпаргалка! Спасибо огромное, а то я замаялся друзьям объяснять 😉

Не хватает в статье инфы, как установить приложение в NOXe. По своим друзьям знаю, что это нетривиальная задача, особенно если никогда не имел дело с Андроидом

Некоторые новые плагины (т.н. RN) формируют меню настроек сами, не прибегая к элементам «родительского» приложения, а значит добавить в «Настройки сети» пункт с токеном со стороны MiHome стало невозможно. Некоторые новые плагины используют ресурсы MiHome, но не содержат меню «Настройки сети» в принципе. Варианта решениях проблемы два: или лопатить каждый такой плагин при каждом его обновлении (внедряя нужный пункт), или добавить отображение токенов в основной интерфейс MiHome. Понятное дело, я решил воспользоваться вторым вариантом 🙂

Не забывайте, что для удобства их можно скопировать в буфер обмена долгим тапом.

Токены vs Пароли

Пост навеян недавней темой про токены, в комментариях к которой царила некоторая неразбериха. Я сделал вывод, что многие не до конца понимают или даже вообще не понимают, что такое токен, с чем его едят и чем токен не является. Желание расставить все точки над i привело к написанию нижеследующего текста. Далее речь пойдет именно о USB-токенах, которые можно подключать к компьютеру, давать команды и получать результаты их выполнения. Приступим.

Аспекты хранения информации на токенах

Сразу хочется пояснить, что токен – это не флэшка. Конечно, он может хранить некоторое количество информации, но весьма ограниченное, например, 64 Кб. Существуют токены, которые содержат в себе флэш-память на несколько Гб. Однако данные хранятся в этой флэш-памяти при помощи той же самой технологии, что и на обычной флэшке. Поэтому функцию хранения больших объемов данных можно расценивать как второстепенную или побочную.

Можно сказать, что первоначальная функция токенов – это не извлекаемое хранение ключевой информации. Очевидно, с флэшкой общего мало. Что значит «не извлекаемое»? Это значит, что ключ из токена никогда не попадает никуда извне, например, в оперативную память компьютера. Данную строгую политику можно ослабить до того, что разрешается экспорт ключа из токена в оперативную память только в зашифрованном виде. Также существует опция экспорта ключа в открытом виде. Но даже при выборе владельца токена использовать только эту опцию, уровень безопасности все равно выше, чем хранение ключа на обычной флэшке. Выше он потому, что для экспорта ключа требуется знание PIN-кода, а для копирования ключа с флэшки PIN-код не требуется. Многие скажут: так можно же хранить ключ на флэшке и шифровать его паролем при помощи, например, RAR-а, и токен не нужен! Но, чтобы перебрать все пароли к архиву у нарушителя будет сколь угодно большое количество попыток, а токен после трех последовательных попыток ввода неверного PIN-а блокируется. Вывод: даже при самых скромных настройках безопасности хранить ключ на токене безопаснее, чем на флэшке. С хранением ключей все.

Другие функции токена

Что ещё умеет делать токен? Токен может самостоятельно:

1. Шифровать\расшифровывать в соответствии с алгоритмами симметричного и асимметричного шифрования

2. Генерировать ключи шифрования

3. Формировать и проверять ЭЦП

4. Хешировать данные и т.д.

Токен представляет собой некий «черный ящик» во время осуществления криптографических операций: данные поступают на вход, преобразуются с помощью ключа и передаются на выход. Его можно сравнить с микрокомпьютером. Ввод и вывод информации для токена происходит по USB, есть свой процессор, оперативная и защищенная долговременная память.

Для чего нам нужны пароли?

Для большинства из нас повсеместное использование паролей стало стандартом «де факто» или, если угодно, классикой современности. Хотим аутентифицироваться на почте или соцсетях – легко, зашифровать файл RAR-ом – пожалуйста. Главное преимущество паролей в простоте их использования. Однако, такие вопросы как забывчивость, передача по незащищенным каналам (теще по телефону), набор пароля на клавиатуре, предсказуемость и т.д. ставят под сомнение некоторые важные с точки зрения безопасности операции.

Если сравнивать пароль с криптографическим ключом, то выводы напрашиваются весьма неутешительные. В ГОСТ 28147-89 длина ключа составляет 256 бит (32 байта). При использовании генератора псевдослучайных чисел, ключ обладает хорошими статистическими свойствами. Пароль же, который является, например, словом из словаря, можно свести к псевдослучайному числу длиной 16 бит, что короче ГОСТ-ового ключа в 16 раз. Это сравнение само по себе представляет по криптографическим понятиям полный и безоговорочный fail!

Мое утверждение состоит в следующем: токены способны решать все те задачи, для которых сейчас применяются пароли. Все без исключения. И решать их более качественно и безопасно. Считаю, давно пора заменить схемы на паролях на полноценные криптографические протоколы с ключами. И в этом деле, лучшего помощника, нежели токен, не найти. Чтобы не быть голословным, рассмотрим пару конкретных примеров: аутентификация и шифрование данных.

Аутентификация

Подробно останавливаться на минусах парольной аутентификации нет смысла. Слишком много сообщений о взломанных страничках и почтовых ящиках нам приходилось слышать. А с помощью криптографии на токенах реально реализовать «любой из тысячи» существующих протоколов аутентификации, для которого ни перехват с модификацией трафика, ни кража БД с сервера не дадут результата для нарушителя. Пользователь может забыть пароль, но не может забыть ключ, т.к. последний надежно хранится на токене. Аутентифицироваться с токеном также удобно, как и по паролю.

Шифрование данных

Обычно данные шифруются на криптографическом ключе, а сам ключ шифруется на пароле. Безопасность всей схемы целиком и полностью зависит от пароля, который опять же не всегда сложен и случаен, набирается на клавиатуре, может быть забыт и т.д. В случае с токеном, возможны два варианта решения:

1. Ключ хранится на токене и не покидает его. Такой способ подходит только для малых объемов информации, т.к. скорость дешифрования при помощи токена не достаточно велика. Нарушителю извлечь ключ нереально.

2. Ключ хранится на токене, но при шифровании попадает в оперативную память. Этот способ применяется, например, для де/шифрования тома целиком. Извлечь ключ возможно, но не совсем тривиально. Пароль же украсть гораздо проще.

Конечно, за решения с помощью токенов придется платить, но к счастью, рублями, а не нервами и временем. Несмотря на то, что токены содержат полный арсенал криптографических операций, достаточно сложных для понимания большинством пользователей, само применение токена не представляет особого труда и интуитивно понятно. Токен действительно не требует от пользователя специальных профильных знаний и глубокого понимания заложенных в него механизмов. И он потенциально способен прийти на смену паролей и всего, что с ними связано.

Уверен, что при распространенности решений на основе токенов удастся избежать различных неприятных случаев, связанных с кражей паролей, а также увеличить уровень безопасности в глобальном смысле.

Искренне надеюсь, что у читателей остались вопросы, ведь рассказал о токенах я крайне мало. С удовольствием отвечу на них в комментариях!

Правовая природа токена. Размышления, вызванные проектом закона «О цифровых финансовых активах»

Развитие любого общества опирается на развитие научно-технической мысли современников, которые в свою очередь привносят в мир огромное множество побочных продуктов своего интеллектуального творчества.

Одним из таких продуктов стала технология blockchain (блокчейн), а вместе с ней и развитие рынка криптовалюты, среди которых наиболее значимым является появление криптовалюты Bitcoin (Биткоин).

Технология блокчейн была разработана в 2008 году, неким программистом, а может группой программистов, под псевдонимом Сатоси Накамото.

Блокчейн представляет собой непрерывную, созданную по определённым правилам последовательную цепочку блоков, в которых содержится определённая информация.

Основными особенностями данной технологии являются:

Данная технология в данный момент применяется во множестве сфер жизнедеятельности людей, от медицины, до банковского сектора, от сельского хозяйства, до сферы развлечений.

В этой статье хочется описать одну из форм использования технологии блокчейн в сфере предпринимательской деятельности, такую как ICO (Initial coin offering)- публичное размещение токенов.

В двух словах, это действия, при котором компания, чтобы привлечь дополнительные инвестиции, создаёт свою криптовалюту, основанную на технологии блокчейн, продавая её неограниченнуму колличеству лиц, посредством публичного предложения на разнообразных биржах, либо путём открытой продажи.

Возрастающий спрос на данную технологию не мог обойти и российский бизнес сектор. В настоящее время в России существуют несколько компаний, проводящих процедуру ICO. Вот некоторые примеры:

Основной идеей ICO, в её чистом виде, является создание некой «внутренней экосистемы», в которой существует определённая валюта, с помощью которой происходит взаимодействие между участниками экосистемы и самой экосистемой. Данную платёжную единицу принято называть «Токен».

Недавно принятый проект Федерального закона «О цифровых финансовых активах» является попыткой урегулирования этого актуального для нашего времени явления. Указанный проект включил в себя основные понятия, требования к участникам оборота криптовалюты, а так же регулирование процедуры ICO (выпуск токенов и их отчуждение).

В рассматриваемом проекте есть, несомненно, некоторые положительные моменты. Одним их таких следует считать требования к содержанию Оферты и Инвестиционного меморандума, а так же их хранение у лица, осуществляющего депозитарную деятельность. Указанные действия позволяют фиксировать условия, на которых осуществляется ICO, что создаёт более безопасную среду для инвесторов, чем в случае, когда оферта и меморандум просто расположена на сайте компании и в любой момент может быть отредактирована.

Помимо положительных моментов, в законопроекте присутствуют и другие элементы и понятия, которые вызывают множество вопросов, требующих более детального изучения. И одним из самых важных я считаю вопросы связанные в первую очередь с пониманием самой гражданско-правовой природы токена.

Под токеном в проекте федерального закона понимается вид цифрового финансового актива, который выпускается юридическим лицом или индивидуальным предпринимателем (далее – эмитент) с целью привлечения финансирования и учитывается в реестре цифровых записей. Цифровой финансовый актив не является законным средством платежа на территории Российской Федерации.

Понятие «цифровой финансовый актив» здесь относится скорее к форме, чем содержанию.

Однако, если брать в пример такую валюту как Bitcoin, которая имеет глобальный масштаб распространения, то можно сделать вывод, что токен вполне может считаться полноценным платёжным средством.

Согласно ст. 3 проекта под выпуском токенов понимается последовательность действий, направленная на отчуждение эмитентом токенов их приобретателям. В этой же статье указано ограничение по размеру приобретения токенов в рамках одного выпуска. Для неквалифицированных инвесторов, данная сумма составляет не более пятидесяти тысяч рублей. Для приобретения токенов на большую сумму, лицо должно соответствовать требованиям квалифицированного инвестора, в соответствии с ФЗ «О рынке ценных бумаг». Так же в данной статье указано, что неквалифицированные инвесторы могут хранить свои токены только на специальных счетах, открываемых им владельцем цифрового кошелька.

п. 2 указанной статьи разделяет процедуру выпуска токенов на два этапа. Это:

Очевидно, что процедура выпуска токенов включает в себя еще и технический аспект, так как любой цифровой объект представляет собой некий исходный код, в котором как раз и указаны его основные параметры. В случае с токенами это могут быть общее количество токенов, максимальное количество токенов, период валидации нового токена, условия при которых осуществляется валидация и прочее.

Указанные сведения являются основными характеристиками товара, и ознакомление с ними потенциальных покупателей токенов, соответствует ст. 495 ГК РФ, которой закреплена обязанность продавца предоставить полную и достоверную информацию покупателю. Например в случае с валютой Биткоин известно и количество валюты на определённый момент, и общее максимальное число возможных биткоинов, рассчитана примерная дата, когда валидация новых биткоинов прекратится и другие параметры. Все эти факторы, несомненно влияют на спрос и цену.

Таким образом, данный проект не затрагивает программной части вопроса. В требования к содержанию публичной оферты стоило бы внести положения, регулирующие предоставление указанной разновидности информации.

Если рассматривать токен, как некий цифровой актив, созданный и распространяемый именно с целью привлечения инвестиций, то можно сделать вывод о том, что токен имеет сходства с бездокументарными ценными бумагами, а не со средствами платежа. О сравнении токена и бездокументарных ценных бумаг будет рассказано ниже.

В данной статье будет рассмотрен токен как бездокументарная ценная бумага, а именно как эмитируемый актив, созданный с целью привлечения средств.

В соответствии со ст. 142 ГК РФ ценными бумагами в бездокументарной форме признаются также обязательственные и иные права, которые закреплены в решении о выпуске или ином акте лица, выпустившего ценные бумаги в соответствии с требованиями закона, осуществление и передача которых возможны только с соблюдением правил учета этих прав в соответствии со ст. 149 ГК РФ.

Статья 149 ГК РФ определяет общие положения о бездокументарных ценных бумагах.

п. 1 указанной статьи указывает что лицами, ответственными по бездокументарным ценным бумагам являются эмитент, а также лица, предоставившие обеспечение исполнения соответствующего обязательства.

Абз. 2 п. 1 указывает на лицо, имеющее право требовать исполнения по бездокументарной ценной бумаге от обязанного лица — это лицо, указанное в учётных записях, либо лицо, осуществляющее права по бездокументарной ценной бумаге.

В случае с токеном ответственным лицом выступает также эмитент. Вполне допустимо, что выпуск токенов может сопровождаться предоставлением обеспечения от третьих лиц, что также делает их ответственными лицами.

Право требовать исполнения по токенам имеет их владелец. А учитывая, ситуации, когда на ранке могут появляться специализированные компании, управляющие токенами владельцев, что относит их к разряду «других лиц», по смыслу ст. 149 ГК РФ.

Переход прав по бездокументарным ценным бумагам осуществляется на основании ст. 149.2 ГК РФ. Указанная статья определяет:

п. 3 ст. 149.2 ГК РФ предусматривает возможность установления ограничений по счёту правообладателя. Учитывая, что законодатель определил токен как цифровой финансовый актив, а его в свою очередь как имущество в электронной форме, следует вывод о наличии возможности установления ограничений и обременений по конкретному виду токена на цифровом кошельке.

В ст. 2 ФЗ «О рынке ценных бумаг» дано определение эмиссионной ценной бумаги и её признаки. Под эмиссионной ценной бумагой понимается любая ценная бумага, в том числе бездокументарная, которая характеризуется одновременно следующими признаками:

Токен, в свою очередь, также соответствует вышеназванным критериям. Впрочем, эмиссионный характер токена и так не вызывает никаких сомнений.

Наиболее интересным в данном случае является вопрос о правах, предоставляемых владельцу токена. На мой взгляд именно этот аспект важным в понимании природы токена, так как объем прав, предоставляемых владельцу токена и определяет его природу.

Например, если токен предоставляет его владельцу права на получение его номинальной стоимости от лица, выпустившего его, в предусмотренный условиями обращения срок, то его можно отнести к разновидности облигаций.

Однако, в некоторых случаях токен может трансформироваться в некое подобие акции.

ФЗ «О рынке ценных бумаг» определяет акцию как эмиссионную ценную бумагу, закрепляющую права ее владельца (акционера) на получение части прибыли акционерного общества в виде дивидендов, на участие в управлении акционерным обществом и на часть имущества, остающегося после его ликвидации. Акция является именной ценной бумагой.

Если предположить, что офертой владельцу токена будет предоставлено право на определённую долю от прибыли, например от рекламы, продаваемой на ресурсе, или доля токенов при общем майнинге всеми пользователями экосистемы криптовалюты, либо право на участие в управлении посредством назначения модераторов или администраторов экосистемы, посредством рейтингов, то можно вполне считать токен акцией, выпускаемой в форме цифрового финансового актива.

На мой взгляд, напрашивается вывод о том, что в зависимости от того, какие права предоставлены владельцу токена, он может трансформироваться в различные вариации.

В некоторых случаях он может заменить собой облигацию, а в случае если меморандумом предоставляются права, на получение части прибыли в виде дивидендов, на участие в управлении и на часть имущества, остающегося после его ликвидации, вполне может считаться акцией.

Источники:

1. Проект Федерального закона «Цифровых финансовых активах»

2. Гражданский кодекс

3. ФЗ «О рынке ценных бумаг»